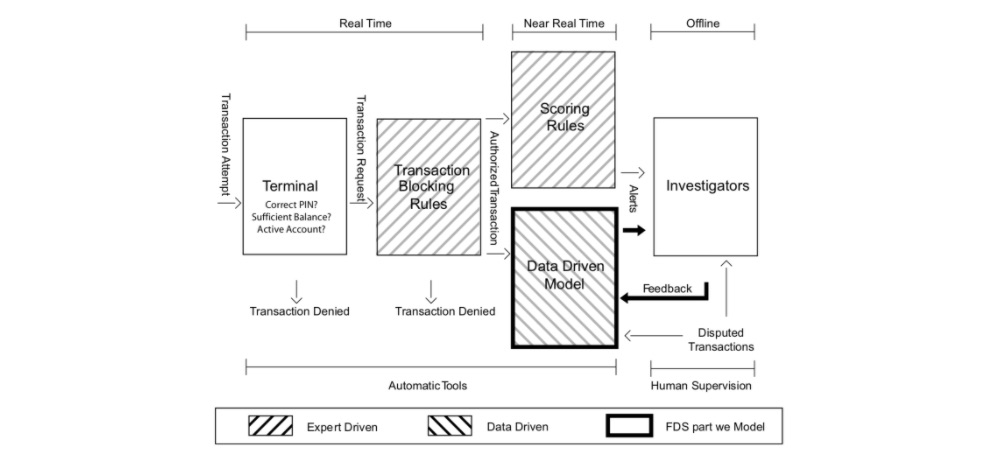

Um Sistema de Detecção de Fraude (FDS) de cartão de crédito é normalmente composto por um conjunto de cinco camadas de controle Dal Pozzolo et al. (2017)Dal Pozzolo (2015), conforme ilustrado na Fig. 1.

Fig. 1. Diagrama ilustrando as camadas de controle em um FDS. Nosso foco neste livro é principalmente no modelo orientado a dados, que ajuda os investigadores, levantando alertas sobre as transações mais suspeitas.

As duas primeiras camadas (Terminal e Regras de Bloqueio de Transação) são executadas em tempo real (ou seja, em milissegundos e antes da autorização). As duas camadas seguintes (Regras de Pontuação e Modelo Orientado a Dados (DDM)) são executadas quase em tempo real para bloquear potencialmente o cartão e evitar fraudes adicionais. Finalmente, a última camada (Investigadores) é a única que requer intervenção humana e é realizada offline. Descrevemos cada uma dessas camadas em mais detalhes abaixo.

Terminal¶

O terminal representa a primeira camada de controle em um FDS e realiza verificações de segurança convencionais em todas as solicitações de pagamento Mekterović et al. (2018)Van Vlasselaer et al. (2015). As verificações de segurança incluem o controle do código PIN (possível apenas no caso de cartões com chip), o número de tentativas, o status do cartão (ativo ou bloqueado), o saldo disponível e o limite de gastos. Essas operações devem ser realizadas em tempo real (a resposta deve ser fornecida em alguns milissegundos), durante as quais o terminal consulta um servidor da empresa emissora do cartão. As solicitações que não passam em nenhum desses controles são negadas, enquanto as outras se tornam solicitações de transação que são processadas pela segunda camada de controle.

Regras de Bloqueio de Transação¶

As regras de bloqueio de transação são declarações se-então (-senão) destinadas a bloquear solicitações de transação que são percebidas como fraudes Dal Pozzolo et al. (2017)Dal Pozzolo (2015). Essas regras usam as informações disponíveis quando o pagamento é solicitado, sem analisar registros históricos ou perfis de titulares de cartão. Um exemplo de regra de bloqueio poderia ser: “SE transações pela Internet E site não seguro ENTÃO negar a transação”. Na prática, várias regras de bloqueio de transação são executadas simultaneamente, e as transações que acionam qualquer uma dessas regras são bloqueadas (embora os cartões não sejam desativados). As regras de bloqueio de transação são projetadas manualmente pelo investigador e, como tal, são componentes orientados por especialistas do FDS. Para garantir operações em tempo real e evitar o bloqueio de muitas transações genuínas, as regras de bloqueio devem ser: i) rápidas de calcular e ii) muito precisas, ou seja, devem gerar poucos alarmes falsos.

Todas as transações que passam pelas regras de bloqueio são finalmente autorizadas. No entanto, a atividade de detecção de fraude continua após o enriquecimento dos dados da transação com recursos agregados usados para contextualizar a compra atual em relação às anteriores e ao perfil do titular do cartão. Esses recursos agregados incluem, por exemplo, o gasto médio, o número médio de transações no mesmo dia ou a localização das compras anteriores Dal Pozzolo (2015)Van Vlasselaer et al. (2015)Whitrow et al. (2009). O processo de computação de recursos agregados é conhecido como engenharia de recursos ou aumento de recursos. Os recursos aumentados e os dados da transação atual são empilhados em um vetor de recursos que se supõe ser informativo para determinar se a transação autorizada é fraudulenta ou genuína. As camadas Regras de Pontuação e Modelo Orientado a Dados (DDM) do FDS operam neste vetor de recursos.

Regras de Pontuação¶

As regras de pontuação também são modelos orientados por especialistas que são expressos como declarações se-então (-senão) Carcillo et al. (2018)Dal Pozzolo et al. (2017). No entanto, elas operam em vetores de recursos e atribuem uma pontuação a cada transação autorizada: quanto maior a pontuação, maior a probabilidade de a transação ser uma fraude. As regras de pontuação são projetadas manualmente por investigadores, que definem arbitrariamente suas pontuações associadas. Um exemplo de regra de pontuação pode ser “SE transação anterior em um continente diferente E menos de uma hora da transação anterior ENTÃO pontuação de fraude = 0,95”. Infelizmente, as regras de pontuação podem detectar apenas estratégias fraudulentas que já foram descobertas pelos investigadores e que exibem padrões envolvendo poucos componentes dos vetores de recursos. Além disso, as regras de pontuação são bastante subjetivas, uma vez que diferentes especialistas projetam regras diferentes. Finalmente, elas podem ser incompletas e são difíceis de manter ao longo do tempo.

Modelo Orientado a Dados (DDM)¶

Esta camada é puramente orientada a dados e adota um classificador ou outro modelo estatístico para estimar a probabilidade de cada vetor de recursos ser uma fraude. Essa probabilidade é usada como a pontuação de fraude associada às transações autorizadas. Assim, o modelo orientado a dados é treinado a partir de um conjunto de transações rotuladas e não pode ser interpretado ou modificado manualmente pelos investigadores. Espera-se que um modelo orientado a dados eficaz detecte padrões fraudulentos analisando simultaneamente vários componentes do vetor de recursos, possivelmente por meio de expressões não lineares. Portanto, espera-se que o DDM encontre fraudes de acordo com regras que vão além da experiência do investigador e que não correspondem necessariamente a regras interpretáveis Dal Pozzolo (2015)Carcillo (2018).

Investigadores¶

Os investigadores são profissionais experientes na análise de transações de cartão de crédito e são responsáveis pelas camadas orientadas por especialistas do FDS. Em particular, os investigadores projetam regras de bloqueio de transação e de pontuação.

Os investigadores também são responsáveis por controlar os alertas levantados pelas regras de pontuação e pelo DDM, para determinar se correspondem a fraudes ou alarmes falsos Dal Pozzolo (2015). Em particular, eles visualizam todas as transações suspeitas em uma ferramenta de gerenciamento de casos, onde todas as informações sobre a transação são relatadas, incluindo as pontuações/probabilidades atribuídas, que na prática indicam quão arriscada é cada transação. Os investigadores ligam para os titulares dos cartões e, após a verificação, atribuem o rótulo “genuína” ou “fraudulenta” à transação alertada e retornam essa informação ao FDS. A seguir, nos referimos a essas transações rotuladas como feedbacks e usamos o termo interação alerta-feedback para descrever esse mecanismo que produz informações supervisionadas em um FDS do mundo real.

Qualquer cartão suspeito de fraude é imediatamente bloqueado para evitar novas atividades fraudulentas. Normalmente, os investigadores verificam todas as transações recentes de um cartão comprometido, o que significa que cada fraude detectada pode gerar potencialmente mais de um feedback, não necessariamente correspondendo a alertas ou fraudes. Em um FDS do mundo real, os investigadores só podem verificar poucos alertas por dia Krivko (2010)Dal Pozzolo (2015)Carcillo (2018), pois esse processo pode ser longo e tedioso. Portanto, o objetivo principal de um DDM é retornar alertas precisos, pois os investigadores podem ignorar outros alertas quando muitos alarmes falsos são relatados.

Em sistemas recentes, transações associadas a pontuações de risco muito altas podem contornar os investigadores e ser enviadas diretamente ao titular do cartão para solicitações de feedback (por exemplo, por SMS). Essa adição é interessante para um processamento acelerado e uma maior largura de banda de feedback. No entanto, deve ser feito com cautela para evitar comprometer a confiança do cliente.

- Dal Pozzolo, A., Boracchi, G., Caelen, O., Alippi, C., & Bontempi, G. (2017). Credit card fraud detection: a realistic modeling and a novel learning strategy. IEEE Transactions on Neural Networks and Learning Systems, 29(8), 3784–3797.

- Dal Pozzolo, A. (2015). Adaptive machine learning for credit card fraud detection. Université libre de Bruxelles.

- Mekterović, I., Brkić, L., & Baranović, M. (2018). A systematic review of data mining approaches to credit card fraud detection. WSEAS Transactions on Business and Economics, 15, 437–444.

- Van Vlasselaer, V., Bravo, C., Caelen, O., Eliassi-Rad, T., Akoglu, L., Snoeck, M., & Baesens, B. (2015). APATE: A novel approach for automated credit card transaction fraud detection using network-based extensions. Decision Support Systems, 75, 38–48.

- Whitrow, C., Hand, D. J., Juszczak, P., Weston, D., & Adams, N. M. (2009). Transaction aggregation as a strategy for credit card fraud detection. Data Mining and Knowledge Discovery, 18(1), 30–55.

- Carcillo, F., Dal Pozzolo, A., Le Borgne, Y.-A., Caelen, O., Mazzer, Y., & Bontempi, G. (2018). Scarff: a scalable framework for streaming credit card fraud detection with spark. Information Fusion, 41, 182–194.

- Carcillo, F. (2018). Beyond Supervised Learning in Credit Card Fraud Detection: A Dive into Semi-supervised and Distributed Learning. Université libre de Bruxelles.

- Krivko, M. (2010). A hybrid model for plastic card fraud detection systems. Expert Systems with Applications, 37(8), 6070–6076. https://doi.org/10.1016/j.eswa.2010.02.119